Podczas jazdy autem ważne dla bezpieczeństwa są tzw. martwe pola, czyli strefy wokół samochodu, których kierowca nie może zobaczyć. Ich minimalizowanie wymaga doposażania pojazdów w specjalne lusterka i inne dodatkowe urządzenia elektroniczne. W tym aspekcie można doszukać się pewnych analogii do systemów teleinformatycznych. Współczesne sieci – coraz większe, coraz bardziej złożone i zwirtualizowane, pełne danych pochodzących z wielu źródeł – stwarzają nowe wyzwania dla działów IT. Przede wszystkim ich złożoność powoduje powstawanie sieciowych „martwych pól” – stref, gdzie pojawia się potencjalne ryzyko wystąpienia utajonych błędów oraz zagrożeń dla bezpieczeństwa.

Nie da się zabezpieczyć tego, czego się nie widzi

Martwe punkty (blind spots) powstają wszędzie tam, gdzie dział IT ma ograniczoną widoczność systemu i niedostateczne możliwości sprawdzenia, co się dzieje w firmowej sieci, zwłaszcza w zakresie niezawodności aplikacji, wydajności i bezpieczeństwa. Często to właśnie w martwych strefach występują przerwy w działaniu sieci oraz mogą tworzyć się wąskie gardła, powodując problemy z wydajnością.

Często przyczyną powstawania martwych pól (blind spots) w sieci są: ograniczona dostępność monitoringu, podłączanie obcego sprzętu do sieci, złożoność nowego sprzętu, brak portów typu SPAN (lub ich nadmierne obciążenie), zagubione i zduplikowane pakiety (hamują lub opóźniają wartościowe informacje), a także oraz problemy z monitorowaniem wirtualnych środowisk.

Martwe punkty w sieci to duże wyzwanie dla zarządzających sieciami, niosące ze sobą także ryzyko ponoszenia dodatkowych kosztów. Brak możliwości śledzenia ruchu między maszynami wirtualnymi (VM) oraz między kasetowymi (blades) urządzeniami w centrum danych – czyni sieć podatną na zagrożenia, brak zgodności, utratę dostępności i spadek wydajności. Obecnie aż 80 proc. ruchu w centrum danych może przebiegać między serwerami, co sprawia, że całościowa widoczność sieci stanowi poważne wyzwanie.

Jak eliminować martwe punkty w sieci?

Recepta jest dosyć prosta: aby niwelować martwe punkty w sieci, trzeba widzieć całą sieć. Można to zrobić w dwojaki sposób: proaktywny lub reaktywny – pisze w swoim technicznym blogu Keith Bromley, product marketing manager w firmie Ixia. Reaktywne podejście jest proste: wystarczy poczekać, aż coś się zacznie dziać, a potem próbować to naprawiać. Proaktywne podejście wymaga już nieco więcej wysiłku i sprytu, a polega przede wszystkim na poprawie widoczności sieci.

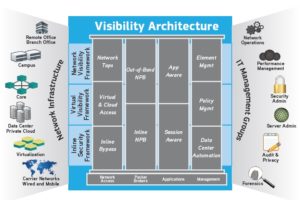

Ekspert Ixia zaleca zaprojektowanie i wdrażanie architektury zapewniającej pełny wgląd w to, co się dzieje w sieci. Nie jest to trudne i bardzo skomplikowane. Aby zrobić to dobrze, warto stworzyć dokładny plan tego, jak (porty tap czy SPAN), gdzie (brzeg lub szkielet sieci) i kiedy narzędzia do monitorowania będą podłączane do sieci. Wydajne analizatory sieci i narzędzia do jej monitorowania zagwarantują pełną widoczność sieci, a jednocześnie zapewnią elastyczność i kontrolę pomimo dużej złożoności systemów teleinformatycznych.

Pełna lista przyczyn powstawania martwych pól w sieci – w artykule Martwe pola w sieci opublikowanym w czerwcowym numerze „Computerworld”.

(w artykule wykorzystano wiedzę ekspertów firm Ixia i Gigamon).

Czytaj też: Monitorowanie infrastruktury IT – kolejny element bezpieczeństwa